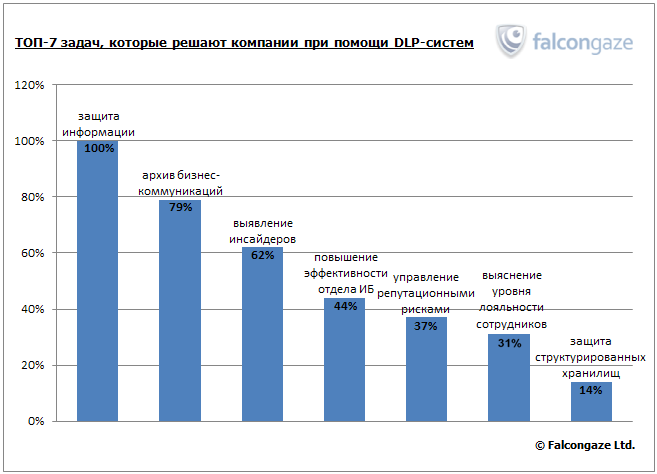

ТОП-7 задач, которые решают компании при помощи DLP-систем

Даже при помощи одной кастрюли можно создать большое количество блюд. Это может быть суп, тушеные овощи, а если постараться, то можно даже приготовить пирог. Собственно, все упирается в подход, фантазию и, конечно же, в предпочтения. Однако для того, чтобы результат получился впечатляющим, и не потребовал гигантских временных затрат, все же предпочтительно использовать каждый инструмент в соответствии с его изначальным предназначением.

Можно сказать, что DLP-системы представляют собой своеобразный набор утвари, которая при должных навыках «повара на кухне информационной безопасности», даст возможность создать своего рода деликатес в своей сфере, и тем самым удовлетворить даже самого избирательного гурмана.

На основе опыта сотрудников компании Falcongaze в сфере информационной безопасности, а также анкет, которые заполнили клиенты использующие систему SecureTower, специалисты аналитического центра компании составили список задач, которые заказчики стараются решать при помощи DLP-систем.

DLP-система как инструмент информационной безопасности

То или иное блюдо можно приготовить по-разному, ведь каждый кулинар всегда старается привнести в рецепт что-то новое, добавить какую-то творческую нотку. Однако ни профессиональный повар, ни любитель вовсе не желают задумываться о том, какие механизмы используются в кухонном комбайне для приготовления фарша. В первую очередь пользователь желает обладать инструментами, которые легко использовать и которые дают возможность без затруднений решить стоящие перед ними задачи. И чем больший арсенал таких инструментов будет на кухне, тем проще и качественнее будет работа повара.

Тот же принцип действителен и для систем защиты данных: заказчик, заинтересованный в защите своей корпоративной информации, желает обладать простыми и качественными инструментами, с которыми можно максимально легко добиться поставленных целей.

Закономерно, что все покупатели DLP-систем (100%) желают обеспечить надежную защиту своих данных.

Защита данных является «главным блюдом», отношение к которому должно быть наиболее щепетильным. Для защиты данных мало просто перехватить информацию, сохранить ее в базу и провести незамысловатый анализ содержимого. На сегодняшний день защита должна базироваться на обширном перечне технологий: обработка статистических данных, метод цифровых отпечатков, лингвистический анализ и другие.

Помимо логичного желания защитить данные, существуют задачи по созданию архива бизнес-коммуникаций, с которым было бы удобно работать. Эту задачу как одну из наиболее важных отметили около 79% респондентов. В системе для защиты информации, как и на кухне, вся посуда и приборы должны располагаться так, чтобы повару было удобно ими пользоваться. Для более эффективной работы со всем архивом информации в системе для защиты от утечки данных должен быть реализован, по меньшей мере, эргономичный интерфейс с возможностью производить расширенный и гибкий поиски, а также просмотр интересующей информации для расследования любых инцидентов в ретроспективе.

62% заказчиков желают с помощью DLP-систем выявить инсайдеров внутри компании. Для системы не должно составлять проблемы перехватить, сделать анализ и обнаружить передачу конфиденциального документа независимо от действий, какие заранее производились с ним для трансформации и лиц, это исполнявших.

Также немаловажно отслеживать взаимодействия конкурентов с возможным инсайдером, а также его контакты с коллегами.

44% заказчиков хотят использовать DLP-систему как инструмент, который позволит повысить эффективность работы отдела безопасности компании. Система обязательно должна быть оснащена инструментами, при помощи которых можно легко производить настройку гибких правил безопасности, обладать системой оповещений о потенциальных утечках в реальном времени и, конечно же, в ней должна быть предусмотрена возможность создания статистических и интерактивных отчетов.

37% заказчиков рассчитывают получить вместе с функционалом для защиты данных инструмент, помогающий избежать, или хотя бы свести к минимуму репутационные риски компании. В любой организации существуют определенные рабочие моменты, которые могут вызывать спорные реакции у сотрудников, а тем более у широкой общественности. Для решения этого вопроса также может послужить система для защиты данных. DLP-системы позволяют контролировать распространяемые персоналом данные о компании и руководстве в форумах, социальных сетях и блогах, которые, чаще всего, и становятся полями для ведения репутационных войн.

В 31% случаев руководство компаний хочет определить уровень лояльности сотрудников и то, насколько ответственно подчиненные относятся к выполнению своих прямых обязанностей. Хорошая DLP-система без проблем может справиться с такой задачей. К услугам сотрудников отделов безопасности предоставляются скриншоты рабочих мест, дающие возможность увидеть, чем сотрудник занимается в рабочее время, а также инструменты для контроля активности приложений и программ на рабочей машине, программное обеспечение для анализа времени начала и окончания рабочего дня персонала.

Помимо желания выявить безответственных сотрудников, клиенты ставят задачи по надежной защите структурированных хранилищ данных. Эту задачу озвучили 14% опрошенных. Как ни жаль, однако лишь немногие современные системы защиты информации могут предложить надежное, а главное простое в использовании и быстрое решение данной задачи. А иногда сконцентрировавшись на функционале, разработчики делают само использование DLP-системы слишком трудным. Неудобный интерфейс, обилие промежуточных команд и необходимость дополнительного обучения персонала снижает эффективность и привлекательность использования.

Спектр инструментов большинства DLP-систем весьма обширен и является сложным в освоении. Это требует дополнительного времени и сил сотрудников. Есть исключения: система Falcongaze, которая обеспечивает удобный и доступный функционал управления, а также отзывчивую техническую поддержку, которая поможет с любыми трудностями.